原文作者: YQ

原文编译:深潮 TechFlow

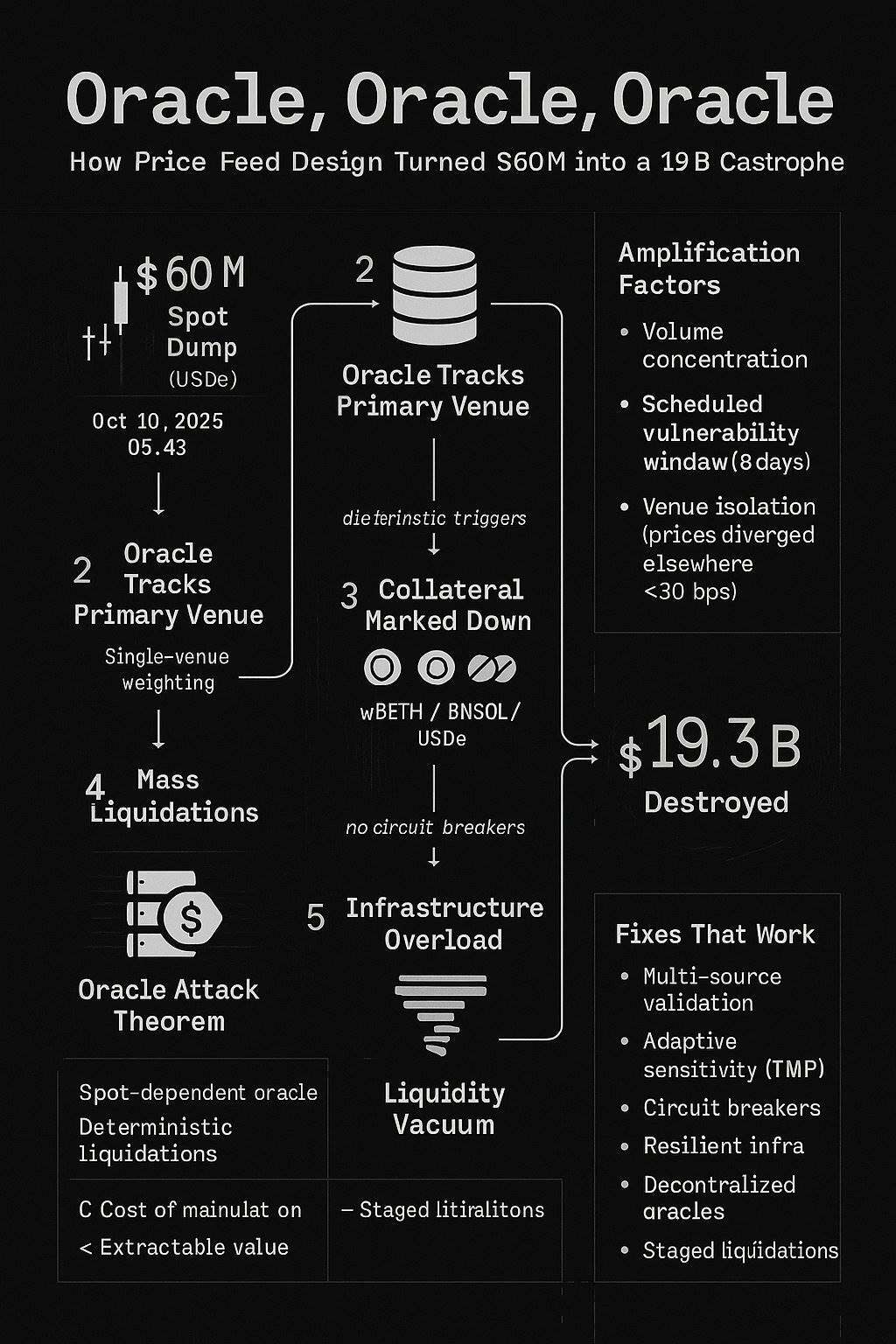

2025 年 10 月 10 日至 11 日,一场总值 6000 万美元的市场抛售摧毁了 193 亿美元的价值。这并非因市场崩盘所致,也非因真实受损仓位的连环爆仓,而是源于预言机故障。

这并非新鲜事。从 2020 年 2 月起,同样的攻击模式就已多次被成功利用,导致行业内数十起事件共计损失数亿美元。而 2025 年 10 月的事件却将此前最大预言机攻击的规模放大了 160 倍——这并非因技术复杂性提升,而是因为底层系统在保持相同基本漏洞的同时进行了扩展。

五年间,我们付出了高昂的学费,却始终未能吸取教训。本文将分析其中的缘由。

预言机两难困境:敏感性与稳定性

每个平台在使用杠杆时都会面临一个根本性挑战:如何在准确定价抵押品的同时,防止价格被操纵?

- 过于敏感 → 容易遭受操纵攻击

- 过于稳定 → 无法及时反映真实损失

2025 年 10 月的事件选择了“敏感性”。预言机忠实地跟踪现货市场价格,当价值 6000 万美元的资产被抛售时,预言机实时将抵押品价格下调,触发了大规模清算。系统完全按照设计运行。

然而,这一设计却是灾难性的。

五年来被忽视的模式

在分析 2025 年 10 月的事件之前,我们需要明白: 这种情况并非首次发生。

往期回顾(2020-2022)

2020 年 2 月:bZx (损失 35 万美元 + 63 万美元)使用单一数据源的预言机。通过闪电贷操纵 Uniswap 上的 WBTC 价格。14.6% 的总供应量被移动以操纵 bZx 依赖的价格数据。

2020 年 10 月:Harvest Finance (2400 万美元被盗,5.7 亿美元挤兑)仅用 7 分钟,利用 5000 万美元闪电贷操纵 Curve 的稳定币价格。引发基础设施崩溃和大规模流动性撤出,损失远超初始盗窃金额。

2020 年 11 月:Compound (清算金额达 8900 万美元)Coinbase Pro 上的 DAI 短时间内飙升至 1.30 美元,仅此交易所如此。Compound 的预言机以 Coinbase 的价格为基准,导致用户因价格短暂异常被清算。操纵需要 10 万美元就能撬动深度为 30 万美元的订单簿。

2022 年 10 月:Mango Markets (损失 1.17 亿美元)利用 500 万美元初始资本,将 MNGO 代币价格在多个交易平台上推高 2394%。随后以高额抵押品借款 1.17 亿美元,并利用盗取的治理代币为自己投票获得 4700 万美元的“漏洞赏金”。这是美国商品期货交易委员会(CFTC)首次针对预言机操纵采取执法行动。

共同点

每次攻击都遵循相同的逻辑:

- 找出预言机依赖的可操纵数据源

- 计算:操纵成本 < 可提取价值

- 实施攻击

- 获得利润

2020 年至 2022 年: 41 次预言机操纵攻击导致 4.032 亿美元被盗。

行业反应:反应零散、迟缓且不彻底。大多数平台仍在使用冗余不足的、以现货为主的预言机。

然后,2025 年 10 月的事件发生了。

预言机失效的解剖:2025 年版

2025 年 10 月 10 日,凌晨 5:43:价值 6000 万美元的 USDe 被抛售至现货市场。

在一个设计合理的预言机中:多方独立数据源会吸收冲击,影响微乎其微。

在这个预言机中:灾难发生了。

6000 万美元现货抛售 → 预言机下调抵押品价格(wBETH、BNSOL、USDe) → 大规模清算触发 → 基础设施过载 → 流动性真空 → 193 亿美元资产蒸发

放大效应

- Mango Markets(2022 年) :操纵 500 万美元 → 提取 1.17 亿美元(23 倍)

- 2025 年 10 月 :6000 万美元操纵 → 193 亿美元销毁(322 倍)

这并非因技术复杂性提升,而是因为相同的漏洞被放大到机构级别的规模。

权重分配问题

预此次预言机严重依赖主要交易所的现货价格。当某一交易所占据交易量主导地位时:

- 高交易量 表面上看似意味着价格发现的可信性(表面合理)

- 集中化 却增加了操纵风险(致命弱点)

- 单一内部价格 形成自我循环(问题进一步加剧)

一位分析师的评论揭示了这一逻辑的缺陷:“因为[该交易所]的 usde/bnsol/wbeth 交易量最大,按预言机权重分配,它应该参考现货价格。”

这种直觉——相信最大市场——在五年间已导致数十亿美元的损失。交易量集中不是价格准确的证据,而是操纵机会的信号。

预定的漏洞窗口

预言机方法更新在实施前八天已被公布。攻击者因此掌握了:

- 预言机的依赖关系

- 可预测的过渡时间点

- 八天的准备时间

以往的预言机攻击利用的是现有漏洞,而 2025 年 10 月的攻击则利用了预言机方法切换期间的漏洞——一个仅因改进提前公布而存在的漏洞。

场所隔离测试

最清晰的证据表明此次事件是预言机失效,而非资产受损:

- 主要交易所 :USDe 价格为 0.6567 美元,wBETH 价格为 430 美元

- 其他交易平台 :价格偏差小于 30 个基点

- 链上流动池 :影响微乎其微

正如 Ethena 的 Guy 所指出的:“事件期间,仍有超 90 亿美元的稳定币抵押品可供立即赎回。”

价格在预言机数据来源的交易所剧烈波动,而在其他市场保持稳定。预言机却报告了被操纵的价格,系统基于市场上其他地方不存在的价格触发了清算。

这与 2020 年 Compound 事件的模式如出一辙:孤立交易场所的价格操纵,被预言机真实记录,进而引发系统性破坏。

基础设施的连锁反应

分析师 agintender 指出了放大机制:

“连锁清算导致服务器因数百万请求而过载。做市商无法及时出价,造成流动性真空。”

这正是 2020 年 Harvest Finance 事件的放大版。攻击以比基础设施处理速度更快的速度触发清算,做市商无法响应,流动性消失,连锁反应自我强化。

在 Harvest Finance 于 2020 年 10 月发生基础设施崩溃后(TVL 从 10 亿美元降至 5.99 亿美元,用户纷纷撤资),教训已经十分明显:预言机系统必须在压力事件中考虑基础设施容量。

然而,2025 年 10 月的事件证明,我们并未吸取教训。

敏感性权衡:两种方法,一场灾难

Ethena 的 Guy 阐明了核心设计挑战:预言机必须区分短期临时偏离(市场噪音)与长期资产受损(真实损失)。

2025 年 10 月显示了两种应对方式:

高敏感性方法(失败的交易所)

- 实时跟踪现货价格

- 快速响应市场变化

- 结果 :193 亿美元的连锁效应

这就是 bZx/Harvest 的方法:信任现货市场,却被操纵摧毁。

高稳定性方法(幸存的 DeFi 平台)

- 硬写入 USDe = USDT

- 忽略短期市场噪音

- 结果 :无清算

这是矫枉过正的做法,虽然优于失败,但仍非最佳。

业界有五年的时间来制定细致入微的解决方案。我们既没有找到最优方案,也没有找到可接受的方案——我们陷入了两个极端,而机构规模最终选择了灾难性的方案。

预言机攻击定理:如今已被实验证明

定理 :在任何杠杆系统中,若满足以下条件:

- 预言机价格主要依赖可操纵的现货市场

- 清算触发条件是确定性的

- 基础设施存在容量限制

则:操纵成本 < 通过连锁反应可提取的价值

通过反复实践验证的证明:

- bZx(2020 年 2 月) :Uniswap 操纵 → 提取 35 万美元 + 63 万美元

- Harvest(2020 年 10 月) :Curve 操纵 → 被盗 2400 万美元 + 引发 5.7 亿美元银行挤兑

- Compound(2020 年 11 月) :Coinbase 操纵 → 清算 8900 万美元

- Mango(2022 年 10 月) :多平台操纵 → 提取 1.17 亿美元

- 2025 年 10 月 :主要交易所操纵 → 损失 193 亿美元

随着系统规模线性增长,损害规模呈指数级增长。操纵成本基本保持不变(由流动性决定),但可提取价值随着系统杠杆总量增长而增加。

2025 年 10 月以史无前例的规模验证了这一定理。

预言机设计原则:我们本应吸取的教训

- 多源验证

永远不要依赖单一交易所价格,尤其是来自自身订单簿的价格。这是 2020 年 2 月 bZx 事件的教训。合理的预言机设计需要:

预言机价格 = 各数据源加权平均:

- 多个交易所价格(40%)

- 链上流动性池(30%)

- 包装资产的转换比率(20%)

- 时间加权历史价格(10%)

权重分配不如数据源独立性重要。如果所有数据源可以同时被合理资本操纵,那么你实际上只有一个数据源,而不是多个。

- 自适应敏感性

预言机应根据市场条件调整敏感性:

- 正常市场 :对价格变化更敏感

- 波动市场 :通过时间加权增加稳定性

- 极端波动: 熔断机制和健全性检查

时间加权平均价格(TWAP)预言机在 2020 年闪电贷攻击后被广泛采用,专门用于防止单笔交易操纵。然而,2025 年 10 月的预言机却实时响应现货价格,仿佛过去五年从未发生过类似事件。

- 基础设施弹性

预言机系统在连锁事件中必须保持功能:

- 独立的价格数据基础设施

- 支持数百万次并发查询的容量

- 在高负载下的平稳降级机制

2020 年 10 月 Harvest Finance 的基础设施崩溃早已揭示了压力下系统容量的重要性。清算连锁反应会生成指数级增长的负载。你的基础设施不仅要应对第一次清算,还要应对市场做市商无法跟上、用户恐慌时的第 1000 次清算。

- 透明但无漏洞

公布与实施之间的 8 天窗口创造了已知的攻击向量。更好的方法包括:

- 公布后立即实施更改

- 使用无固定日期的滚动更新

- 保持审计记录但避免预览期

这是一个新教训,但从博弈论的角度来看是合乎逻辑的: 永远不要提前宣布可被利用的更改 。2025 年 10 月的攻击者有 8 天时间进行计划、布局和准备。他们精确地知道漏洞窗口何时打开。

系统性影响:尚未汲取的教训

这不仅是单个平台的失败,而是暴露了整个行业在五年昂贵教育后仍未解决的普遍漏洞:

- 过度依赖现货价格

尽管自 2020 年以来的每次重大攻击都利用了这一漏洞,大多数平台仍在使用以现货为主的预言机设计。行业已知现货价格易被操纵,也知道时间加权平均价格(TWAP)和多源预言机可以提供更好的保护,但实施仍不完全。

速度和敏感性在正常情况下是优势,但在遭遇操纵时却成为致命缺陷。实时价格更新看似更准确,直到有人操纵它们。

- 集中度风险

主导交易场所成为单点故障。这在 bZx 依赖 Uniswap、Compound 依赖 Coinbase,以及 2025 年 10 月的平台依赖自身订单簿时都已显现。交易所可能不同,但漏洞始终如一。

当一个交易所占据多数交易量时,将其作为主要预言机数据源似乎合乎逻辑。然而,价格数据的集中风险如同任何系统的集中风险:在被利用之前看似无害,但一旦被利用,后果严重。

- 基础设施假设

为正常市场设计的系统在压力下会彻底崩溃。Harvest Finance 在 2020 年证明了这一点,而 2025 年 10 月再次证明,我们仍然在为正常情况设计系统,并寄希望于压力永远不会发生。

希望不是一种策略。

- 透明度悖论

公布改进会创造攻击窗口。预言机更改从公告到实施的 8 天间隔,为攻击者提供了清晰的路线图和时间表。他们准确地知道何时发起攻击以及如何利用漏洞。

这是一个新型失败模式,但本质上仍旧问题未解。之前的预言机攻击利用的是现有漏洞,而 2025 年 10 月的攻击则利用了预言机方法切换期间的漏洞——一个仅因改进提前公布而存在的漏洞。

前进方向:这一次我们真的吸取到教训了吗?

立即改进

- 混合预言机设计 将多个价格来源与实际有效的健全性检查相结合:

- 中心化交易所价格(基于交易所交易量加权)

- 去中心化交易所价格(仅限高流动性池)

- 链上储备证明

- 跨交易所偏差限制

每个数据源应相互独立。如果操纵一个数据源会影响其他数据源,则不存在冗余。

- 动态权重调整 根据市场情况调整预言机敏感度:

- 正常波动:标准权重

- 高波动性:增加 TWAP 窗口,降低现货影响

- 极端波动:暂停清算,进行调查后再采取行动

Compound 的攻击表明,有时单一交易所的“正确”价格对整个市场来说可能是错误的。你的预言机应该足够智能,能够识别这一点。

- 熔断机制 在极端价格波动期间暂停清算——不是为了防止合法的去杠杆化,而是为了区分操纵与市场真实情况:

- 如果价格在几分钟内跨场所趋于一致:可能是真实情况

- 如果价格波动仅限于一个场所:可能是操纵

- 如果基础设施过载:暂停清算,直到容量恢复

目标不是防止所有清算,而是防止由操纵价格引发的连锁清算。

- 基础设施扩展 设计应对 100 倍正常容量的系统,因为连锁反应会产生此级别的负载:

- 独立的价格数据基础设施

- 独立的清算引擎

- 对单个地址的速率限制

- 平稳降级协议

如果你的系统无法在连锁反应期间承受负载,它将放大连锁反应。这是一个设计要求,而非优化选项。

长期解决方案

- 去中心化预言机网络 采用成熟的预言机解决方案,如 Chainlink、Pyth 或 UMA,这些解决方案聚合多种数据源,并内置操纵抵抗机制。这些方案并非完美无缺,但总比每 18 个月就会被利用一次的、依赖于现货的预言机要好。

bZx 在 2020 年遭受攻击后集成了 Chainlink。他们不再受到通过预言机操纵的攻击。这并非巧合。

- 储备证明集成: 对于包装资产和稳定币,在链上验证抵押品价值。USDe 应基于可验证的储备定价,而非订单簿动态。技术已经存在,但实施滞后。

- 逐步清算 通过分阶段清算防止连锁反应放大:

- 第一阶段:警告并给予时间追加抵押品

- 第二阶段:部分清算(25%)

- 第三阶段:更大规模的清算(50%)

- 最终阶段:彻底清算

这为用户提供了响应的时间,并减少了大规模同时清算对系统的冲击。

- 实时审计 监控预言机操纵行为:

- 跨交易所价格偏差

- 在低流动性交易对上的异常交易量

- 在预言机更新前快速增加的头寸规模

- 针对已知攻击特征的模式匹配

2025 年 10 月的攻击很可能显示出了警告信号。有人在凌晨 5:43 抛售 6000 万美元的 USDe 应该触发警报。如果你的监控系统没有捕捉到这些信号,那说明你的监控系统不够完善。

结论:190 亿美元的提醒

2025 年 10 月 10 日至 11 日的清算连锁反应并非由过度杠杆或市场恐慌引发,而是大规模的预言机设计失败。6000 万美元的市场行为被放大至 193 亿美元的破坏,这是因为价格数据系统无法区分操纵与真实价格发现。

但这并不是一种新的故障模式。它是自 2020 年 2 月摧毁 bZx、2020 年 10 月摧毁 Harvest、2020 年 11 月摧毁 Compound 以及 2022 年 10 月摧毁 Mango 的不断重演的故障模式。

业界已经五次领受了这样的教训,而且代价越来越大:

- 2020 年 :单个协议吸取教训,实施修复

- 2022 年 :监管机构吸取教训,开始执法

- 2025 年 :整个市场吸取教训,付出了 193 亿美元的学费

唯一的问题是,我们是否终于记住了这个教训。

每个处理杠杆头寸的平台现在都必须问:

- 我们的预言机是否足够强大,可以抵御 2020-2022 年已知的攻击向量?

- 我们的基础设施能否应对我们已经见证过的连锁反应场所?

- 我们是否正确平衡了敏感性与稳定性?

- 我们是否在重复那些让行业损失数亿美元的错误?

五年的历史证明,预言机操纵不是假想风险或边缘案例——它是一种有记录、可重复、且利润丰厚的攻击策略,并随着市场规模的增长而不断放大。

2025 年 10 月展示了当这些教训在机构规模上未被吸取时会发生什么。攻击既不复杂也不新颖,只是同一本剧本在更大的系统上被再次运行,并利用了已知的漏洞窗口

预言机是系统的基石。当它出现裂缝时,所有上层结构都会崩塌。

在现代互联市场中,预言机设计不仅关乎数据传输,还关乎系统稳定性。

设计错误,6000 万美元可以摧毁 193 亿美元。

反复出错,你不是在吸取教训,而是以更高代价重复错误。

分析基于公开市场数据、平台声明以及五年来的预言机操纵案例研究。文中表达的观点仅代表我个人,不代表任何实体。