千万美元损失背后的闪电贷攻击——yearnfinance被黑简析

2021 年 02 月 05 日,据慢雾区情报,知名的链上机枪池 yearn finance 的 DAI 策略池遭受攻击,慢雾安全团队第一时间跟进分析,以下是慢雾的简要分析:

1. 攻击者首先从 dYdX 和 AAVE 中使用闪电贷借出大量的 ETH

2. 攻击者使用从第 1 步借出的 ETH 在 Compound 中借出 DAI 和 USDC

3. 攻击者将第 2 步中的所有 USDC 和 大部分的 DAI 存入到 Curve DAI/USDC/USDT 池中,这个时候由于攻击者存入流动性巨大,其实已经控制 Curve DAI/USDC/USDT 的大部分流动性

4. 攻击者从 Curve 池中取出一定量的 USDT,使 DAI/USDT/USDC 的比例失衡,及 DAI/ (USDT&USDC) 贬值

5. 攻击者第 3 步将剩余的 DAI 充值进 yearn DAI 策略池中,接着调用 yearn DAI 策略池的 earn 函数,将充值的 DAI 以失衡的比例转入 Curve DAI/USDT/USDC 池中,同时 yearn DAI 策略池将获得一定量的 3CRV 代币

6. 攻击者将第 4 步取走的 USDT 重新存入 Curve DAI/USDT/USDC 池中,使 DAI/USDT/USDC 的比例恢复

7. 攻击者触发 yearn DAI 策略池的 withdraw 函数,由于 yearn DAI 策略池存入时用的是失衡的比例,现在使用正常的比例提现,DAI在池中的占比提升,导致同等数量的 3CRV 代币能取回的 DAI 的数量变少。这部分少取回的代币留在了 Curve DAI/USDC/USDT 池中

8. 由于第 3 步中攻击者已经持有了 Curve DAI/USDC/USDT 池中大部分的流动性,导致 yearn DAI 策略池未能取回的 DAI 将大部分分给了攻击者

9. 重复上述 3-8 步骤 5 次,并归还闪电贷,完成获利。

参考攻击交易:

https://etherscan.io/tx/0xb094d168dd90fcd0946016b19494a966d3d2c348f57b890410c51425d89166e8

Pump.fun统治力遭新平台冲击,MEME币Glonk流量战打响,创始人下场助阵

作者:Nancy,PANews5月14日,MEME市场上演了一场引人注目的对决,名为Glonk的MEME币同时在Pump.fun与Letsbonk.fun两大Launchpad平台上线。尽管同一IP...

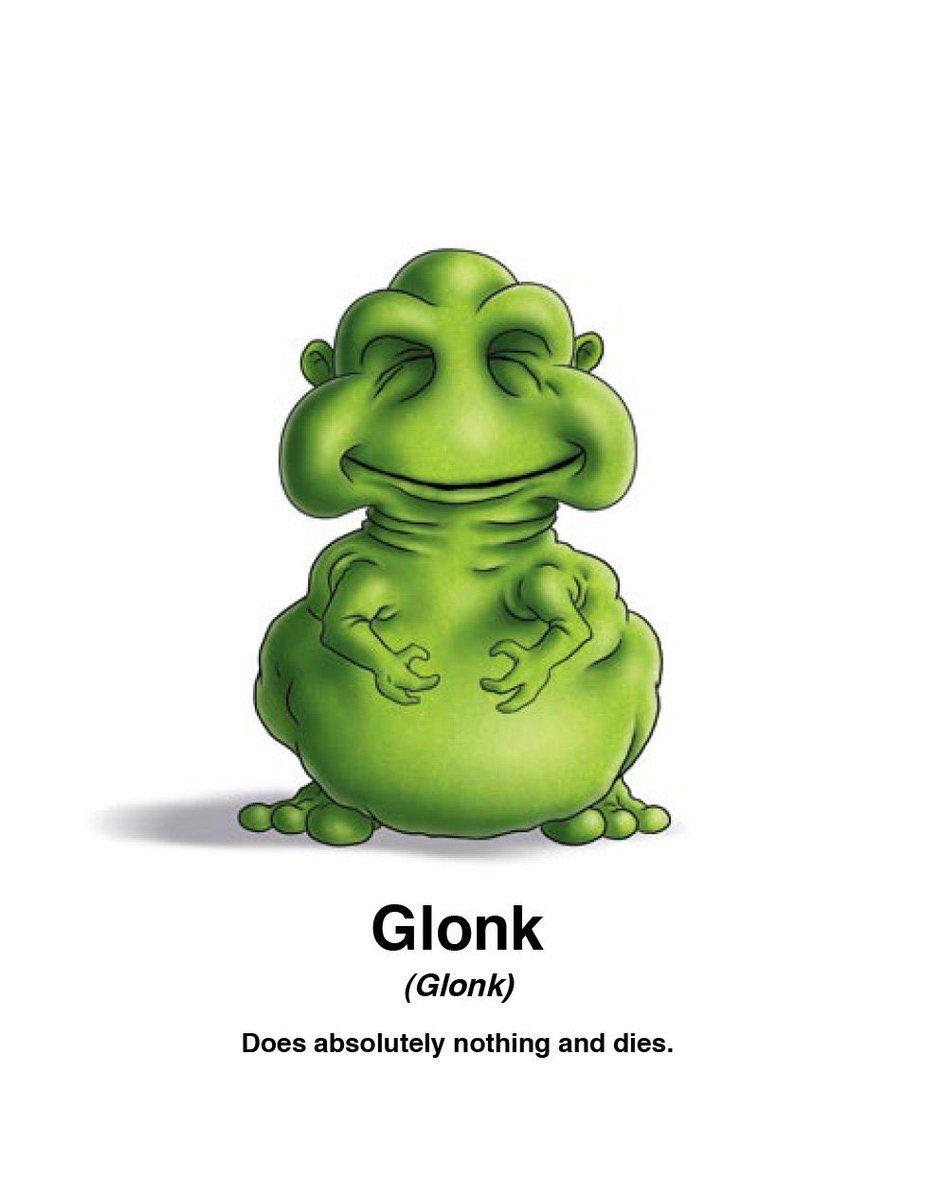

拆解Hyperliquid顶级巨鲸的操盘密码与博弈策略:杠杆与时机把握的艺术

作者:Frank,PANews随着市场行情的回暖,Hyperliquid上的巨鲸操作再次引发了市场的围观。这些被称为“巨鲸”的神秘大户,凭借其雄厚的资金实力、独特的交易策略以及对市场脉搏的精准把握...

交易时刻:CPI降温后特朗普再次喊单股市上涨,以太坊市值占比近10%并填补CME缺口,链上Meme币热度飙升

1.市场观察关键词:SOL、ETH、BTC特朗普今晨再次发声,预测股市将大幅上涨,并向美联储主席鲍威尔施压,要求尽快降息。与此同时,昨日公布的美国4月通胀数据意外降温,CPI年率降至2.3%,创...